Casi 170.000 servidores expuestos en Sudamérica por falla crítica en Telnet

Cerca de 800.000 servidores Telnet expuestos en Internet están actualmente bajo riesgo de ataques remotos, según datos del equipo de monitoreo de amenazas Shadowserver difundidos por BleepingComputer. El problema está directamente relacionado con una vulnerabilidad crítica de bypass de autenticación en el servidor GNU InetUtils telnetd, una falla que ya está siendo explotada activamente.

La vulnerabilidad, identificada como CVE-2026-24061, afecta versiones de GNU InetUtils desde la 1.9.3 (lanzada en 2015) hasta la 2.7, y recién fue corregida en la versión 2.8, publicada el 20 de enero. El fallo permite que un atacante se autentique automáticamente como root, sin credenciales válidas, manipulando la variable de entorno USER durante la conexión Telnet.

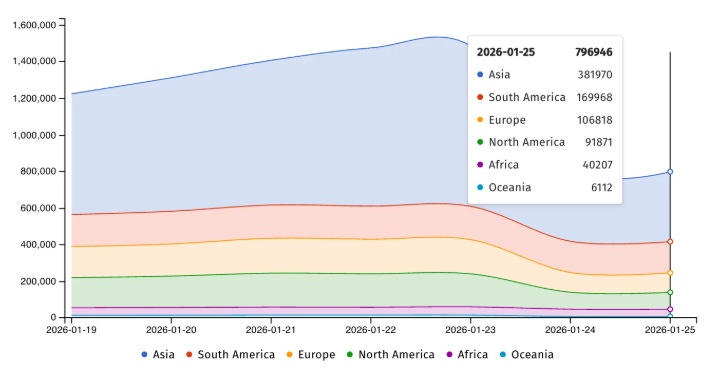

Uno de los datos más preocupantes es la distribución geográfica de los sistemas expuestos. Shadowserver informa que casi 170.000 IPs vulnerables se encuentran en Sudamérica, una cifra solo superada por Asia, que concentra más de 380.000 servidores, y por encima de Europa, con algo más de 100.000. No está claro cuántos de estos sistemas ya aplicaron el parche, lo que deja a la región especialmente expuesta.

La empresa de ciberseguridad GreyNoise confirmó que los exploits comenzaron a utilizarse el 21 de enero, apenas un día después de que se publicara el parche. Los ataques, originados desde 18 direcciones IP y 60 sesiones Telnet, buscaron acceso principalmente al usuario root en el 83,3% de los casos, combinando automatización con algunos intentos manuales. En varios escenarios, los atacantes intentaron desplegar malware en Python, aunque sin éxito por limitaciones en los dispositivos comprometidos.

Según Shadowserver, la raíz del problema es conocida: Telnet nunca debería estar expuesto a Internet, pero sigue presente en dispositivos IoT y sistemas heredados que pueden pasar más de una década sin actualizaciones. Para quienes no puedan actualizar de inmediato, los expertos recomiendan deshabilitar el servicio telnetd o bloquear el puerto TCP 23 en los firewalls, una medida básica pero clave para reducir la superficie de ataque.