Extensiones maliciosas de todo tipo superan las 840.000 instalaciones: la lista completa

Las campañas con extensiones maliciosas del navegador ya no son una novedad. De hecho, sobre el final de 2025 fueron detectadas varias campañas de este tipo. Sin embargo, en menos de 20 días que llevamos de 2026, se han dado a conocer varias campañas que suman cientos de miles de instalaciones. Al final del artículo se puede ver la lista completa.

GhostPoster: una campaña que vuelve a escena con más fuerza

Un nuevo informe reveló 17 extensiones maliciosas asociadas a la campaña GhostPoster, acumulando más de 840.000 instalaciones en Chrome, Firefox y Edge. Esta operación, inicialmente documentada por Koi Security en diciembre, destacaba por ocultar código JavaScript malicioso en los propios iconos de las extensiones, permitiendo monitorizar la actividad del navegador e introducir un backdoor. El objetivo era descargar payloads ofuscados que rastrean la navegación, secuestran enlaces de afiliados en plataformas de e-commerce y ejecutan fraude publicitario.

Pese a haber sido expuesta, la campaña sigue activa según un nuevo análisis de la plataforma LayerX, lo que demuestra una persistencia que lleva años, ya que algunas de estas extensiones estaban disponibles desde 2020. Además, se identificó una variante más avanzada dentro de la extensión “Instagram Downloader”, donde la lógica maliciosa se trasladó al script en segundo plano y se usa una imagen como contenedor encubierto del payload. Esto permite una mayor evasión de análisis según LayerX. Aunque varias de las extensiones ya fueron retiradas de las tiendas, los usuarios que las tengan instaladas siguen en riesgo, ya que no se eliminan automáticamente del navegador.

Extensiones roban cuentas suplantando plataformas empresariales

En los últimos días, investigadores han descubierto cinco extensiones maliciosas para Google Chrome diseñadas para hacerse pasar por servicios de RR.HH. y ERP como Workday, NetSuite o SuccessFactors, con el objetivo de secuestrar sesiones y tomar control de cuentas corporativas. Según el investigador Kush Pandya, estas extensiones trabajan de forma conjunta para robar tokens de autenticación, bloquear la respuesta ante incidentes y habilitar el secuestro total de cuentas. Algunas de ellas llevaban publicadas desde 2021 y aunque la mayoría ya no están disponibles en la Web Store, siguen circulando en repositorios de terceros, donde usuarios desprevenidos pueden descargarlas pensando que son herramientas legítimas.

La operación destaca por su enfoque técnico orientado a entornos empresariales. Algunas variantes llegaron a evitar que los equipos de seguridad visualizaran páginas de gestión, impedir la inspección del código con herramientas del navegador e incluso detectar extensiones de seguridad instaladas para valorar el “riesgo” del entorno. Las organizaciones pueden detectar accesos no autorizados, pero no siempre pueden actuar a tiempo por la interferencia causada por las propias extensiones. Por ello, se recomienda a quienes las hayan instalado que las eliminen, cambien sus contraseñas y revisen accesos sospechosos en sus cuentas corporativas.

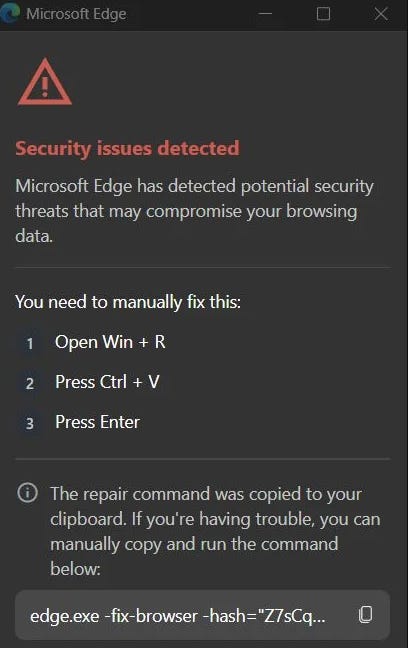

CrashFix: la extensión que se convierte en herramienta de engaño

Una nueva variante del ataque ClickFix, bautizada CrashFix, aprovecha una extensión maliciosa para Chrome que se hace pasar por un bloqueador de anuncios legítimo, pero cuyo verdadero objetivo es bloquear el navegador y generar una falsa alarma de seguridad. Según Huntress, todo empieza con la extensión “NexShield”, que muestra un aviso fraudulento que instruye al usuario a ejecutar supuestos comandos de reparación, pero en realidad está copiando comandos PowerShell diseñados para instalar un RAT (troyano de acceso remoto) en equipos corporativos. Para reforzar la ilusión, la extensión provoca un ataque contra el navegador, haciéndolo fallar en bucle hasta que la víctima cae en el señuelo. La campaña apunta específicamente a entornos empresariales, evitando deliberadamente usuarios domésticos, y muestra cómo la combinación de suplantación, frustración inducida y automatización sigue siendo una herramienta eficaz para comprometer sistemas.

LISTA COMPLETA DE EXTENSIONES MALICIOSAS

Google Translate in Right Click

Translate Selected Text with Google

Ads Block Ultimate

Floating Player – PiP Mode

Convert Everything

Youtube Download

One Key Translate

AdBlocker

Save Image to Pinterest on Right Click

Instagram Downloader

RSS Feed

Cool Cursor

Full Page Screenshot

Amazon Price History

Color Enhancer

Translate Selected Text with Right Click

Page Screenshot Clipper

DataByCloud Access

Tool Access 11

DataByCloud 1

DataByCloud 2

Software Access

NexShield - Smart Ad Blocker